点我

Psexec进行横向移动

概述

psexec工具是微软提供的pstools工具集合中的一款远程命令行工具,psexec工具不需要对方计算机开放3389端口,只需要对方计算机开启admin$共享和ipc$(依赖于445端口和135端口)

微软官方下载地址:https://docs.microsoft.com/zh-cn/sysinternals/downloads/pstools

常用命令

psexec.exe \\IP地址 -u username -p password -s cmd.exe #交互式shell

psexec.exe \\IP地址 -u username -p password -i -w c:\ cmd 进入交互式cmd,且c:\ 为目标机器的工作目录

psexec.exe \\IP地址 -u username -p password -d -i c:\beacon.exe 执行C盘下的beacon.exe

psexec.exe \\IP地址 -u username -p password -h -i -d c:\beacon.exe 以UAC的用户权限执行文件更多使用方法:https://learn.microsoft.com/zh-cn/sysinternals/downloads/psexec

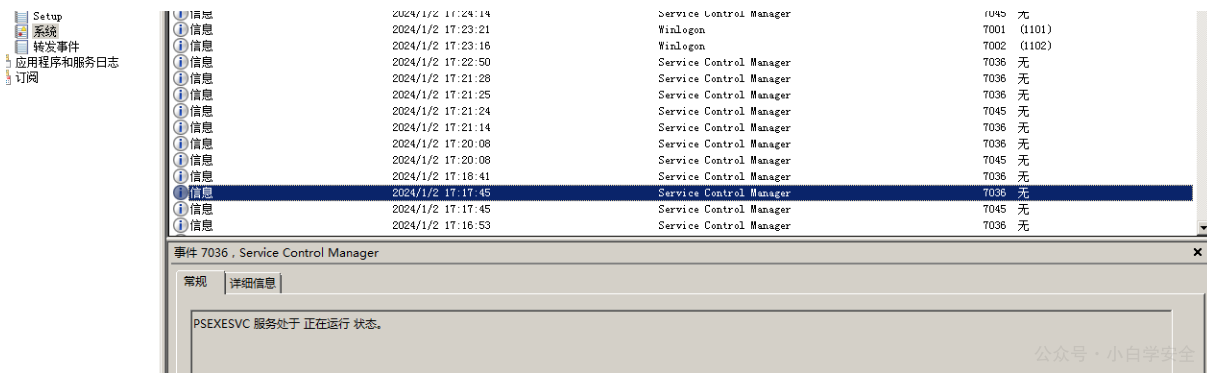

当前环境两台Windows server 2008计算机

工作原理

当我们允许psexec工具之后,流量是怎么个事呢?

命令为:

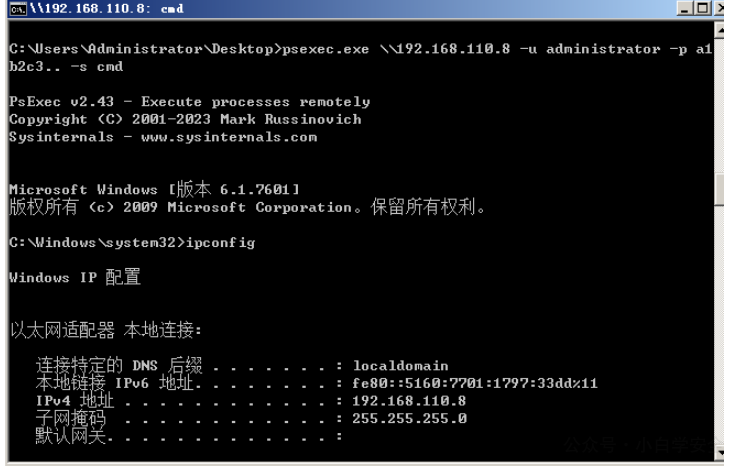

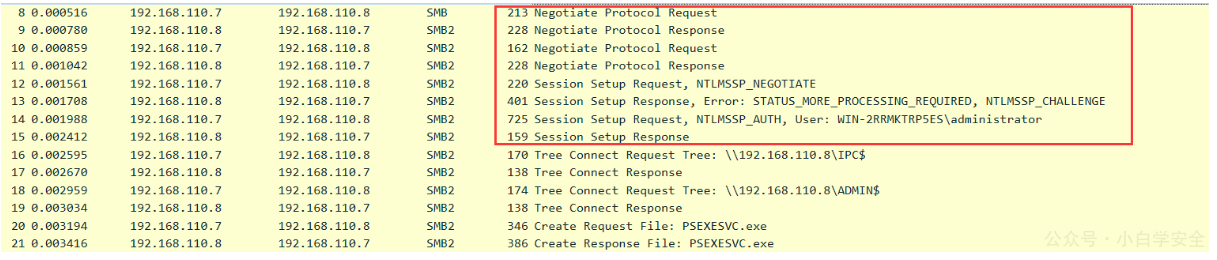

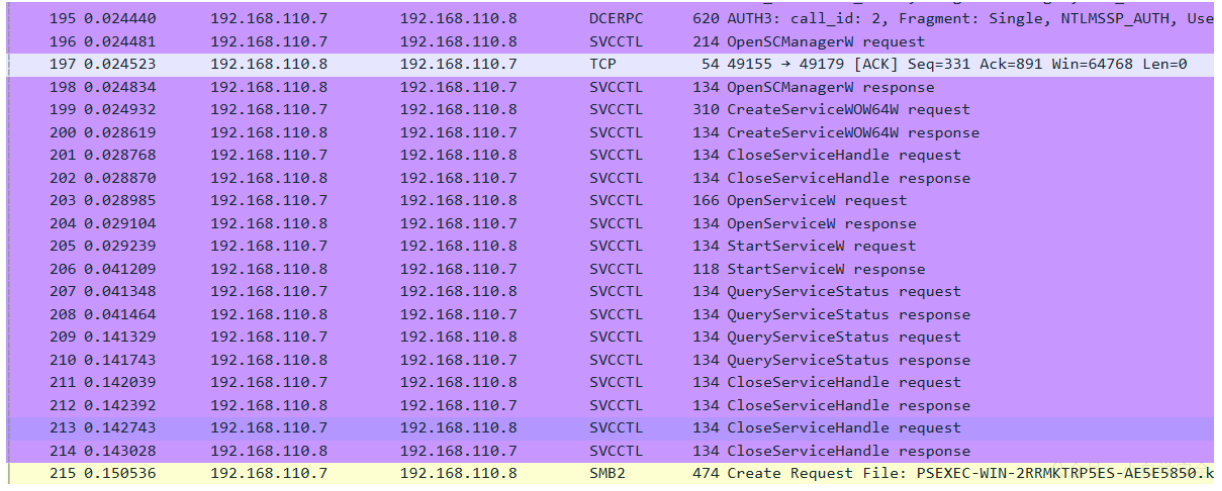

psexec.exe \\192.168.110.8 -u administrator -p a1b2c3.. -s cmd1、使用提供的账户和密码进行NTLM协议认证

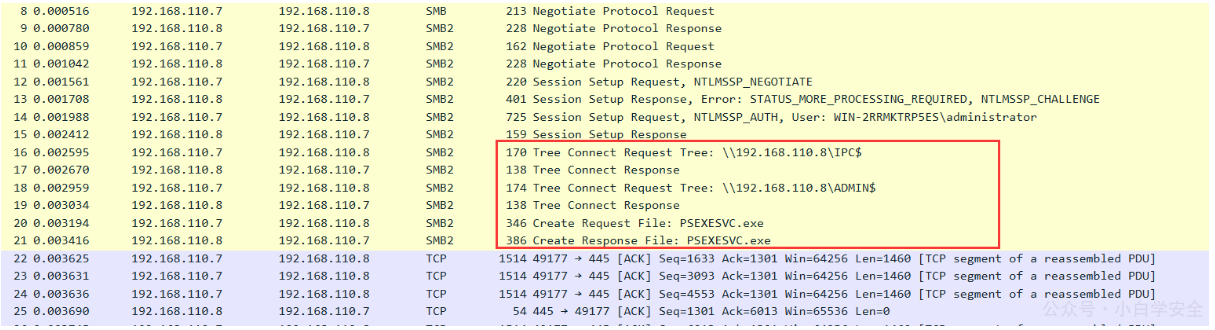

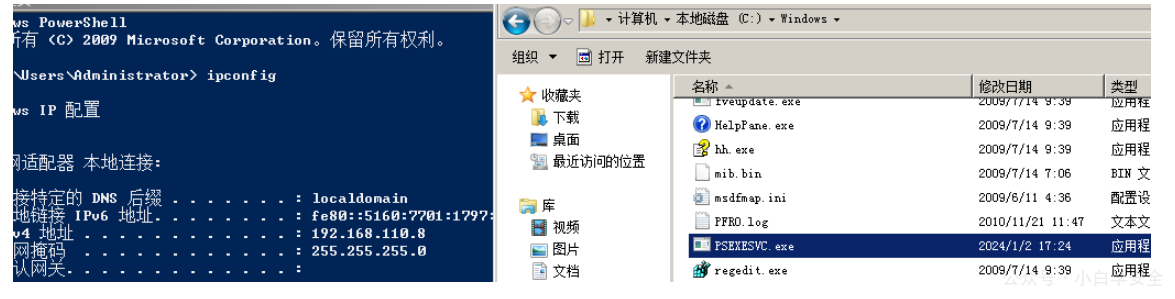

2、认证成功之后,连接IPC$,admin$共享文件,以此将psexesvc.exe上传到c:/windows目录下

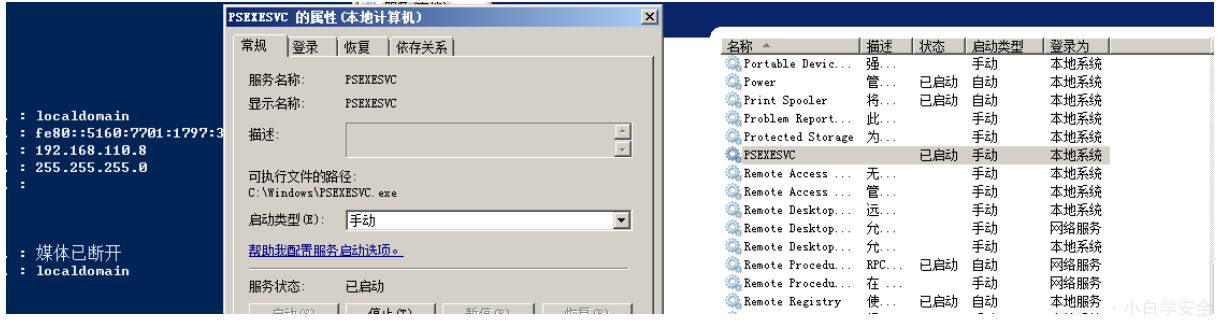

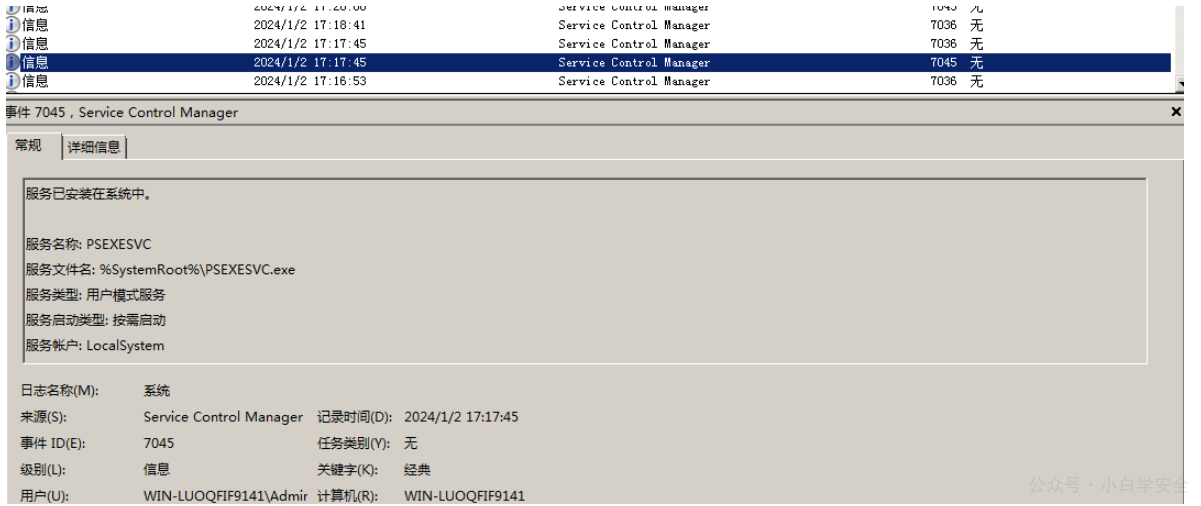

3、调用svcctl并创建PSEXESVC服务,该服务是由psexesvc.exe程序运行的。

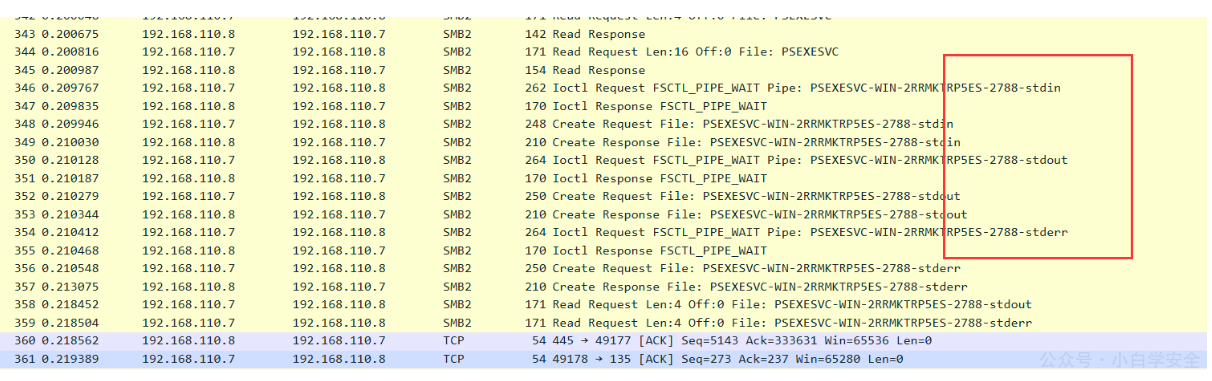

4、调用服务创建命名管道

命名管道基于smb协议通信,用来让两个进程间进行通信的命名管道,类似于socket连接,用来传输数据。

注意:psexec工具会在目标机器上留下大量的日志,因为会涉及创建服务和相关认证

分类:

内网渗透

版权申明

本文系作者 @小白学安全 原创发布在 xbxaq.com 站点,未经许可,禁止转载!

评论